UD.7.2 SEGURIDAD EN LA RED

AMENAZAS A LA MAQUINA

12.DEFINE LOS SIGUIENTES TERMINOS:

A) Malware:es un tipo de software que tiene como objetivo infiltrarse o dañar una computadora o Sistema de operacion sin el consentimiento de su propietario. El término malware es muy utilizado por profesionales de la informatica para referirse a una variedad de software hostil, intrusivo o molesto.

B) virus:es un malware que tiene por objeto alterar el normal funcionamiento de la comutadora, sin el permiso o el conocimiento del usuario.

c) troyano:un sofware que se presenta al usuario como un program aparentemente legítimo e inofensivo pero al ejecutarlo le brinda a un atacante acceso rem oto al equipo infectado.

d) Spyware:es un software que recopila información de un ordenador y después transmite esta información a una entidad externa sin el conocimiento o el consentimiento del propietario del ordenador.

e) adware:es cualquier programa que automáticamente muestra publicidad al usuario durante su instalación o durante su uso para generar lucro a sus autores.

f) secuestradores:significa "secuestro" en inglés y en el ámbito informatico hace referencia a toda técnica ilegal que lleve consigo el adueñarse o robar algo (generalmente información) por parte de un atacante.

g)hacker:es una persona que pertenece a una de estas comunidades o subculturas distintas pero no completamente independientes.

h)spam: a los mensajes no solicitados, no deseados o de remitente no conocido (correo anónimo), habitualmente de tipo publicitariogeneralmente enviados en grandes cantidades (incluso masivas) que perjudican de alguna o varias maneras al receptor.

i)es un intento de hacer creer a un grupo de personas que algo falso es real.

j)phising:es un término informatico que denomina un tipo de abuso informático y que se comete mediante el uso de un tipo de ingeniería social caracterizado por intentar adquirir información confidencial de forma fraudulenta (como puede ser una contraseña o información detallada sobre tarjeta de credito u otra información bancaria).

13.Cookies:

A) Las cookies:es una pequeña información enviada por un sitio web y almacenada en el navegador del usuario, de manera que el sitio web puede consultar la actividad previa del usuario.

B)No son peligrosos , pero si no es si ten cuidado porque se te cuelan troyanos virus y demás.

C)Las cookies se guardan en la carpeta archivos temporales de internet y sirven generalmente para saber tus preferencias sobre los sitios que visitas.toda la carpeta tiene el atributo de oculto y lo mejor es borrarlas cuando terminas no sirven para nada mas.

D) Por ejemplo google lo utiliza para: para el funcionamiento de los sitios web de Google. Una parte o la totalidad de las cookies identificadas a continuación se pueden almacenar en tu navegador.

E)Para revisar las configuraciones de un navegador, use la pestaña ‘Ayuda’ o busque en ‘Herramientas’ la configuración de ‘Opciones’ o ‘Privacidad’ . Desde allí, puede eliminar las cookies, o controlar en qué caso usted permite instalarlas. Hay algunos navegadores que permiten instalar herramientas software complementarias para bloquear, eliminar o controlar las cookies. Y generalmente, los programas de seguridad incluyen opciones para facilitar el control de las cookies.

F)

1.Haz clic en el menú de Chrome situado en la barra de herramientas del navegador.

2.Selecciona herramientas.

3.Selecciona la opción borrar datos de navegacion.

4.Selecciona las casillas de verificación correspondientes a los tipos de información que quieras eliminar en el cuadro de diálogo que aparece.

5.Utiliza el menú de la parte superior para seleccionar los datos que deseas eliminar. Seleccionael origen de un tiempo para eliminar todo.

6.Haz clic en borrar datos de navegacion.

14.Software para proteger la maquina:

a) Define:

1.Antivirus:los antivirus son programas cuyo objetivo es detectar o eliminar virus informaticos.

2.Cortafuegos: es un equipo de hardware utilizado en los ordenadores para prevenir algunos tipos de comunicaciones prohibidos por la política de red.

3.Criptografia: son las que se ocupan en la tecnica ya sean aplicadas en cienca o en arte que alteran las representaciones linguisticas de mensajes.

15.En caso de infeccion:

a) Desconecta el internet de tu ordenador, si tu ordenador esta conectao a una red local desconectala, descargue las ultimas actualizaciones del antivirus o formatear.

https://www.viruslist.com/sp/viruses/encyclopedia?chapter=153280800

c) 1. Dar a herramientas.

2. Dar a opciones de internet.

3. En la casilla pricipal pones www.google.com

4. Dar a guardar.

d) Para prevenir que se pongas herramientas cada vez que me descargo un aplicacion: evitar dar a todo siguiente, siguiente, siguiente.. prestando mas atencion en las casillas que aparecen y desmarcandola oportunamente seria mas que suficiente.

16. Seguridad del usuario.

a) 1. No, sale error y se guardan tus datos.

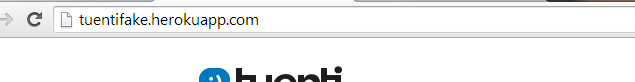

2. El tuenti verdadero en la barra de herramienta pone www.tuenti.es y en el tuentifake pone en la barra de herramienta www.tuentifake.com

3.Cuando observamos en nuestro navegador que el sitio inicia con “https”. Esa “s” significa que la comunicación entre el sitio y nuestro navegador va cifrada, es decir, protegida.

4.La falsa:

La verdadera:

5. Si la direccion tiene "http" es posible que no sea segura, por lo tanto en la pagina busca un vinculo a una conexion segura y asi evitas que se queden tus datos guardados.

b). Porque en el nombre de la pagina que sale arriba te pone fake.herokuapp y en la verdadera sale .com

e) Mi conclusion de este video es que un hombre es adivino y adivina todo sobre otra persona.

f) https://www.youtube.com/watch?v=US2q6nwIZ3k

Este video habla sobre como identificar los banners engañosos

https://www.youtube.com/watch?v=a2psCUzpYMo

Este video habla sobre como identificar los banners en la publicidad.

h)Nunca descuide su ordenador portatil

No permita que su tarjeta inalambrica se conecte de manera automatica a la red mas cercana.

Asegurese de estar en un punto de acceso autentico.

Desactive el uso compartico de archivos e intente minimizar la cantidad de datos personales.

No realize compras ni operaciones bancarias online en un punto de acceso publico.

f) 1º La longitud no debe ser inferior a 7 caracteres.

2º No debe formarse con numeros o letras que esten adyacentes en el teclado.